入侵检测系统与其他传输设备的协同防护

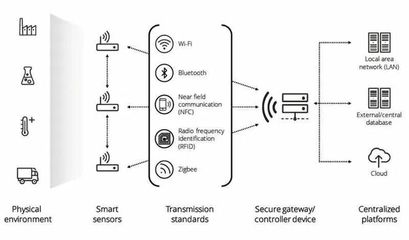

在当今数字化时代,网络安全已成为组织和个人面临的重要挑战。入侵检测系统作为网络安全防护体系的核心组成部分,其职责在于实时监控网络流量和系统活动,识别并响应潜在的恶意行为。其功能的充分发挥,离不开与网络中其他各类传输设备的紧密协同与集成。

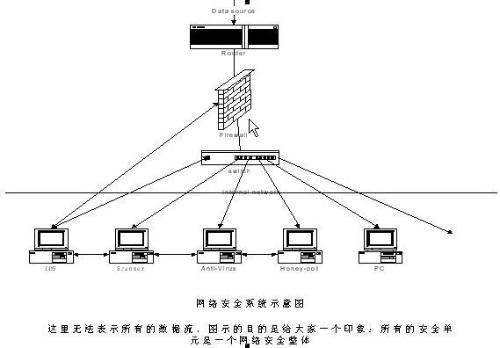

一、 入侵检测系统概览

入侵检测系统本质上是一个“网络哨兵”。它通过部署在网络关键节点(如网络边界、核心交换机旁路)或主机系统上,持续分析数据包、日志和系统调用。IDS主要分为两类:

- 基于网络的IDS:监控整个网段的流量,通过特征匹配(识别已知攻击模式)或异常检测(建立正常行为基线,识别偏差)来发现威胁。

- 基于主机的IDS:驻留在单个服务器或终端上,专注于该主机的文件完整性、日志审计和进程活动,防御针对特定系统的攻击。

IDS的核心价值在于提供预警和取证能力。当检测到可疑活动时,它会生成告警,帮助安全管理员快速定位问题,但通常不直接阻断流量(这与入侵防御系统IPS不同)。

二、 与其他传输设备的联动与协同

网络中的“其他传输设备”,如路由器、交换机、防火墙、负载均衡器、VPN网关等,构成了数据流动的物理与逻辑通道。IDS与这些设备的有效集成,能构建起动态、立体的纵深防御体系。

- 与防火墙的联动:这是最常见的协同模式。防火墙作为访问控制设备,执行“允许/拒绝”策略。当IDS检测到来自某个IP的持续攻击时,可以通过联动协议(如SNMP、API调用)向防火墙发送指令,动态添加一条规则,临时或永久封禁该攻击源IP,将检测能力转化为实时阻断能力。

- 与交换机的协同(端口镜像与流量引导):现代可管理交换机支持端口镜像功能,可以将流经多个端口的数据流复制一份并发送到连接IDS监测端口的特定端口。这确保了IDS能够获得全面的流量视图,而不影响原始数据的转发路径。一些高级解决方案还能根据策略,通过交换机将可疑流量重定向到沙箱或蜜罐进行深度分析。

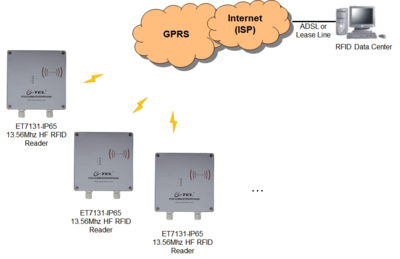

- 与路由器的集成:路由器负责网络层的数据包路由。IDS可以分析流经路由器的流量,识别大规模扫描或DDoS攻击的源头。在检测到此类攻击时,IDS可通知路由器,通过实施流量整形、调整路由策略(如黑洞路由)或与上游ISP协同来缓解攻击影响。

- 与负载均衡器/应用交付控制器的配合:在复杂的Web应用环境中,负载均衡器分发用户请求。IDS可以监控分发前后的流量,识别针对特定应用服务器或服务的攻击(如SQL注入、跨站脚本)。发现攻击后,可联动负载均衡器,暂时将受攻击的服务器从服务池中移除,或对恶意会话进行重置。

- 与VPN及无线接入设备的关联:对于远程访问和无线网络,VPN网关和无线控制器是关键入口点。IDS可以监控加密隧道建立前的流量以及隧道内的流量(若具备解密能力),防止攻击者利用VPN或无线网络作为跳板侵入内网。检测到异常认证尝试或恶意无线客户端时,可通知相关设备终止其会话。

三、 面临的挑战与未来趋势

尽管协同优势明显,但实践中也面临挑战:不同厂商设备间协议兼容性、联动延迟、误报可能导致正常业务中断等。因此,部署时需要精细的策略调优和测试。

随着软件定义网络和零信任架构的兴起,入侵检测系统与传输设备的协同将更加智能化和自动化。SDN控制器可以基于IDS的实时告警,动态编程整个网络的转发策略,实现秒级的威胁隔离和流量牵引。在零信任框架下,任何访问请求都需经过持续验证,IDS提供的上下文行为分析将成为授权决策的关键依据,与身份管理、策略执行点设备深度整合。

入侵检测系统并非孤立的“看客”,而是整个网络防御生态中的“感知中枢”。它通过与路由器、交换机、防火墙等其他传输设备的深度协同与信息共享,将分散的防御点连接成一个有机整体,从而实现对网络威胁更快速、更精准的发现、响应与处置,共同构筑起坚不可摧的网络安全防线。

如若转载,请注明出处:http://www.cxckkj.com/product/6.html

更新时间:2026-04-15 23:58:18